Cloud

Ochrona danych w chmurze – rozwiązanie Forcepoint

Każda firma jest podatna na ataki. To tylko kwestia czasu, kiedy zostaniemy zauważeni i nasza infrastruktura zostanie sprytnie zaatakowana. Atakujący wybierają szczególnie miejsca, gdzie przechowywane są nasze dane.

Jednym z nich jest chmura w modelu XaaS oznaczającym „wszystko w chmurze”, który obecnie jest coraz częściej stosowany i szacuje się, że z roku na rok będzie się podwajał. Firmy nadal nie inwestują wystarczająco w odpowiedni poziom ochrony danych opuszczających organizację. Jednym z silnych graczy na rynku, który dostarcza rozwiązania do ochrony cennych danych w chmurze jest Forcepoint.

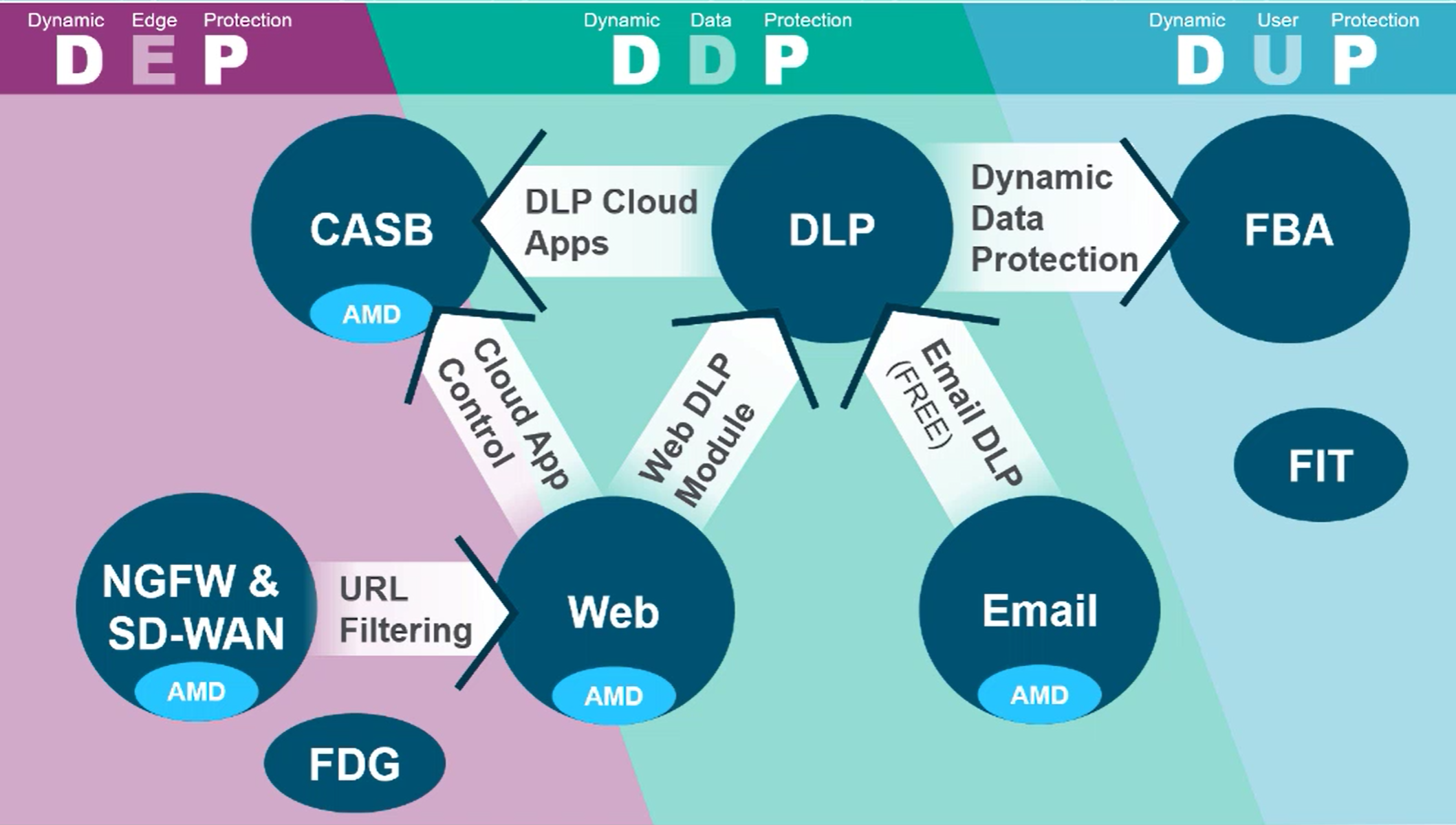

Forcepoint to producent, który posiada rozwiązania bezpieczeństwa dedykowane do ochrony sieci, poczty i użytkowników. Podzielone są na kilka obszarów – Dynamic Edge Protection (ochrona WEB i Firewall), Dynamic Data Protection (DLP, CASB i Email Protection) oraz Dynamic User Protection (Insider Threat i Behavioral Analytis). Mając w swojej ofercie takie rozwiązania, można w kompleksowy sposób chronić infrastrukturę przed zaawanasowanymi atakami. Z punktu widzenia ochrony danych w chmurze należy zwrócić uwagę na innowacyjne rozwiązanie – Forcepoint CASB.

Opis rozwiązania Forcepoint CASB

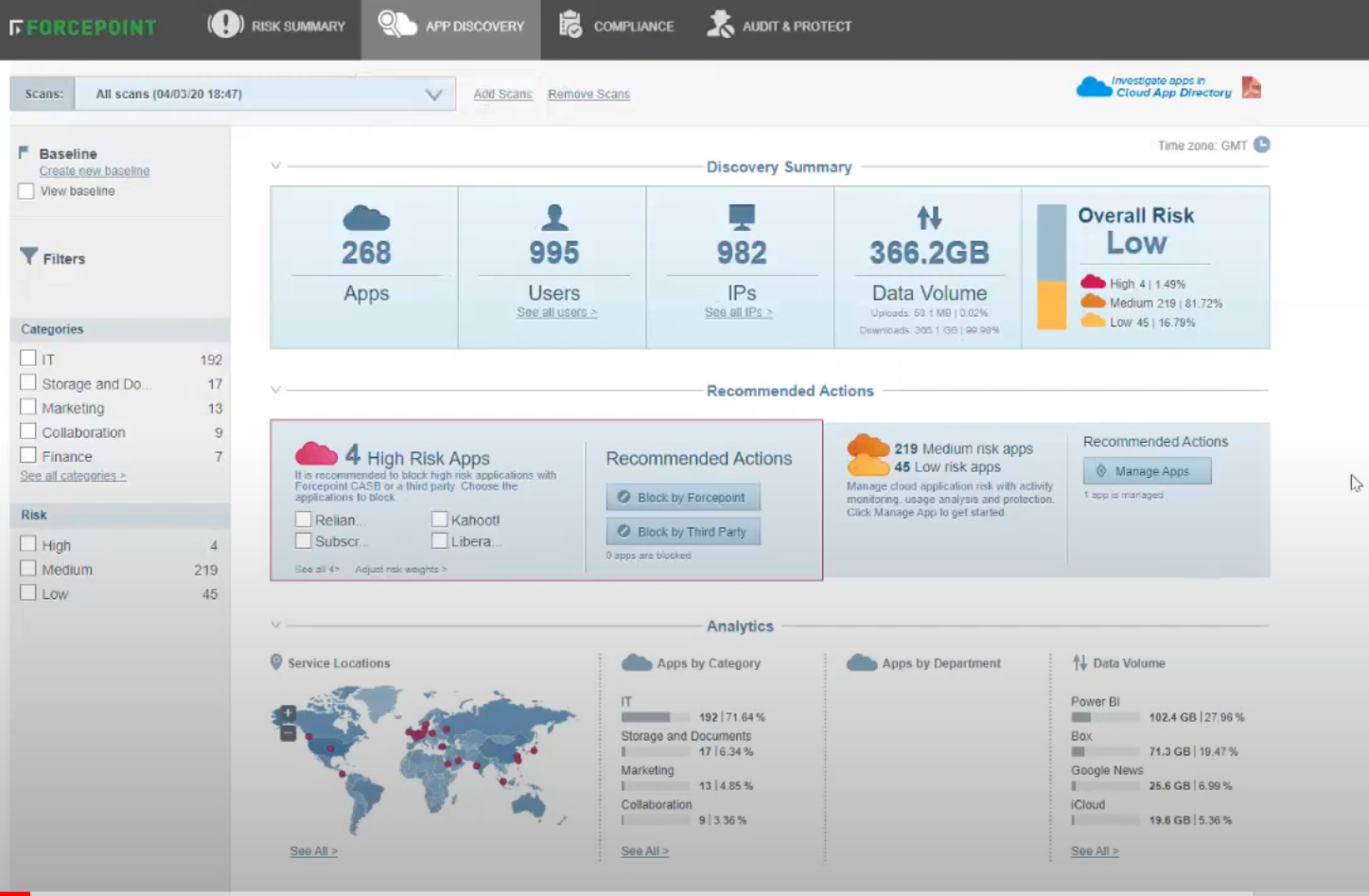

Forcepoint CASB to rozwiązanie chmurowe skupiające się na ochronie przed przejęciem kont, ochronie danych, na kontroli dostępu urządzeń, kontroli i monitorowaniu kont oraz audytowaniu aktywności aplikacji SaaS. Rozwiązanie posiada kilka modułów:

- Discovery – jest to globalny widok wykorzystywanych aplikacji, metryk, liczby kont oraz informacji o ilości aplikacji dodanych w danym czasie. Umożliwia widoczność Shadow IT, przeglądanie ryzykownych aplikacji i podgląd rekomendowanych akcji. Wspieranych jest domyślnie ponad 500 aplikacji chmurowych.

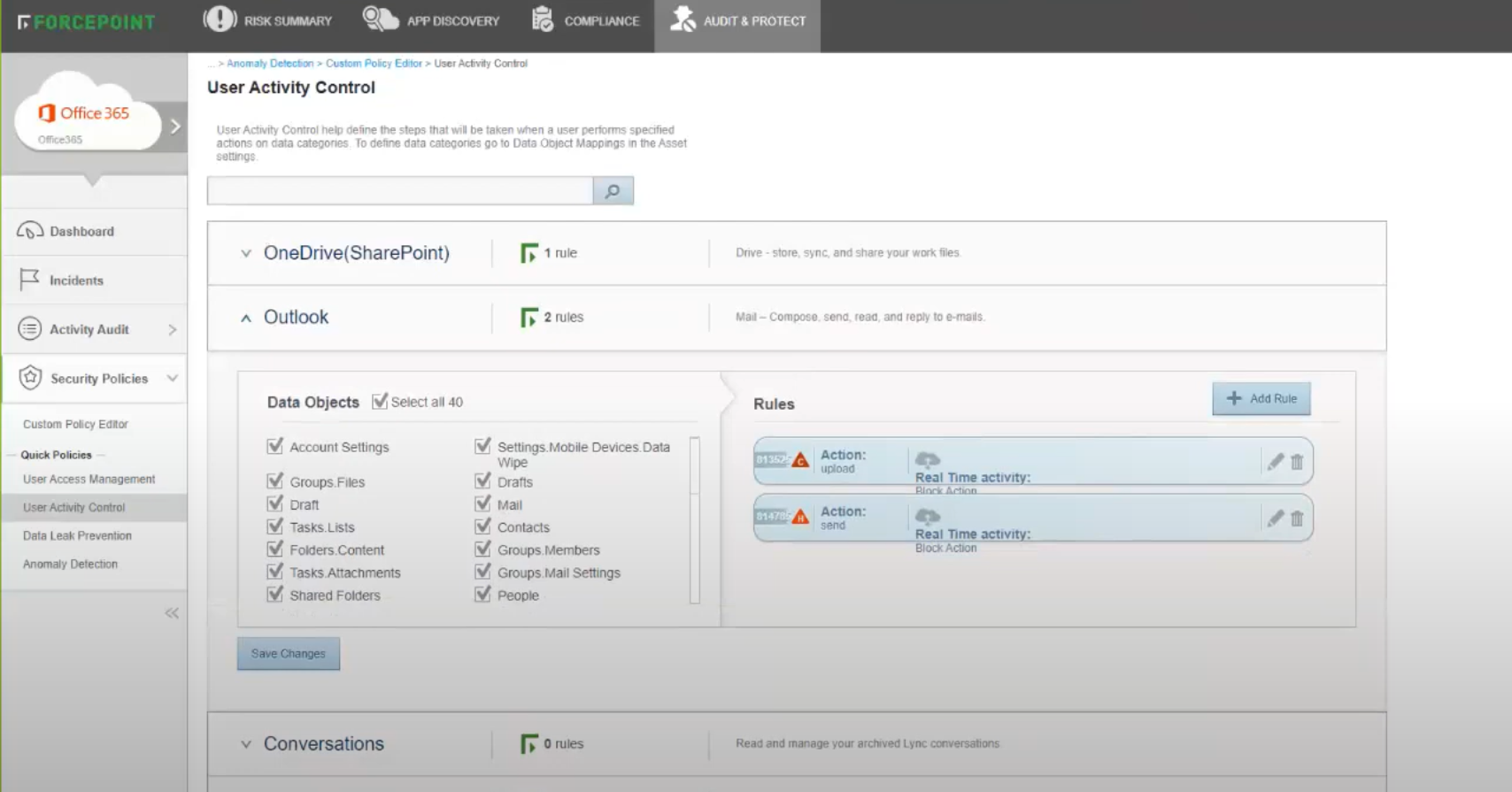

- Audit i protect – przedstawia statystyki używania aplikacji dołączając m.in informacje o geolokalizacji. Poprzez ciągłą analizę aktywności użytkowników alarmuje o anomalnym zachowaniu przypisując ryzyko dla podejrzanych aktywności. Moduł ten umożliwia budowanie własnych polityk lub aplikowanie pre-definiowanych. Poprzez szeroką analizę aktywności użytkowników, moduł ten dostosowuje polityki w zależności od finalnej oceny.

- Incidents and risk – moduł ten tworzy incydenty bezpieczeństwa i umożliwia zbudowanie tzw. „workflow”, które definiują zestaw akcji w celu odpowiedzi na incydenty.

- Governance and Compliance – moduł ten przedstawia analizę zgodności z regulacjami.

Sposoby integracji i architektura

Monitorowanie i kontrola aplikacji w chmurze możliwe są na kilka sposobów:

- Cloud API (tryb offline) – przynosi szybką wartość dodaną. Każda integracja przez API jest certyfikowana przez dostawcę, dlatego spełnia warunki i jest łatwa we wdrożeniu. Ta metoda używana jest w celu monitorowania aplikacji bez wpływu na obecną infrastrukturę. Ten sposób integracji daje możliwość skanowania plików, pozyskiwania informacji o współdzielonych plikach, audytowanie i monitorowanie aktywności użytkowników a także stosowanie odpowiednich akcji w odpowiedzi na wykryte ryzyko. Należy zawrócić uwagę, że wdrożenie w modelu API wykrywa zdarzenia, po tym jak już się wydarzyły.

- Cloud forward/reverse/transparent proxy (tryb inline) – używany jest w celu pełnego monitorowania aktywności użytkownika. W tym trybie możliwe jest pełne blokowanie i alertowanie. Metoda ta jest niezależna od API, co daje możliwość dodania szybko nowych monitorowanych aplikacji. Tylko ta metoda daje możliwość egzekwowania i rozróżniania hostów zaufanych od niezaufanych (BYOD) i wykrywania zdarzeń w czasie rzeczywistym. Metoda Forward Proxy używa agenta. Wymagany jest, gdy monitorowana aplikacja to OneDrive, Google Drive, Outlook lub inne. Agent dostępny jest dla systemów Windows, MacOS, Android i Apple iOS

- Łączenie i dowolne kombinacje tych metod.

Możliwości oferowane przez Forcepoint CASB

Forcepoint eliminuje blind spoty przez badanie anomalii zachowania użytkowników (UEBA). Identyfikuje ryzykowane aplikacje, ryzykowne użycie oraz Shadow IT. W tym celu używa unifikowanej polityki łącząc je z politykami DLP, zarządzaniem uprzywilejowanymi kontami i zarządzaniem dostępem BYOD. Dodatkowo Forcepoint CASB oferuje analizę zaawanasowanych zagrożeń rozwiązaniem Advanced Malware Detection (AMD) oraz poprzez identyfikację w Sandbox. Integracja z Active Directory daje możliwość kontroli zaufanych użytkowników. Dla każdej akcji w politykach możliwe jest wymuszenie uwierzytelniania wieloskładnikowego (MFA). Stosowany jest w celu dodatkowej kontroli dostępu do wrażliwych danych i dodatkowej warstwy ochrony przed przejęciem konta. Forcepoint CASB integruje się z własnymi rozwiązaniami bezpieczeństwa, co umożliwia rozszerzenie skuteczności i wzbogacenie o informacje z innych obszarów naszej infrastruktury.

Wyróżniki i mocne strony Forcepoint CASB

- Wspiera niestandardowe aplikacje – w odróżnieniu do innych rozwiązań na rynku Forcepoint posiada możliwość kontroli i monitorowania dowolnej aplikacji SaaS.

- Posiada możliwość integracji z MDM m.in. AirWatch, MobileIron.

- Posiada Data Center rozsiane po całym świecie, dzięki czemu dane są zgodne z regulacjami RODO (GDPR) oraz regulacjami odpowiednimi dla regionów. Umożliwia to zminimalizowanie opóźnienia poprzez zmniejszenie dystansu.

- Posiada system Cloud DLP, można używać takich samych polityk jak w DLP on-premise. Polityki te wzbogacają budowanie polityk globalnych w CASB o dodatkowe metody detekcji.

- Wykrywa zaawansowane zagrożenie przez analizę w Sandbox oraz integrację z Forcepoint Behavior Analytics (FBA).

- Posiada mechanizm UEBA, który zawarty jest w CASB.

- Przeprowadza audyty zgodności aplikacji w chmurze objętej sankcjami pod kątem zgodności z obowiązującymi standardami.

- Oprócz standardowych metod wykrywania, analizuje również rzeczywisty ruch użytkowników.

- Działa jako punkt pośredniczący i dostarcza najlepsze standardy dla Bring-Your-Own-Key (BYOK), które pozwalają organizacji na szyfrowanie danych w środowisku chmurowym poprzez działanie jako punkt pośredniczący.

Podsumowanie

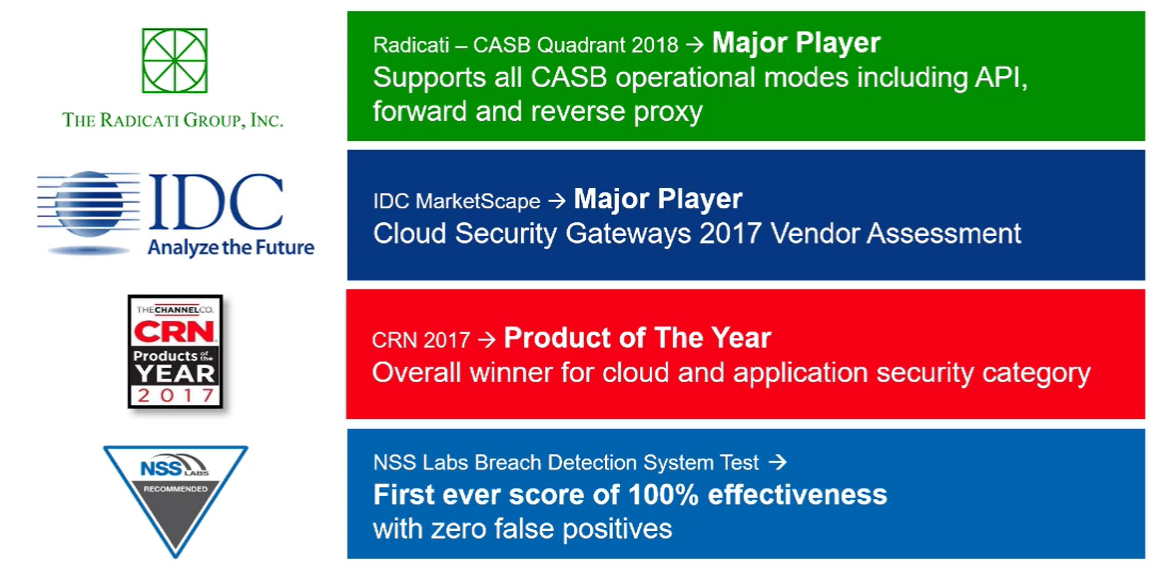

Forcepoint jest cenionym producentem rozwiązań bezpieczeństwa. Bezpieczeństwo IT jest kluczowym elementem, często jest zaniedbane, lecz Forcepoint przypomina o tym klasyfikując swoje produkty w czołówce rozwiązań klasy enterprise. Dąży do natywnej integracji wszystkich własnych rozwiązań. Poprzez rozwój i oferowanie innowacyjnych, wyprzedzających metod detekcji, rozwiązanie CASB wyposażone jest w mechanizmy niedostępne w innych rozwiązaniach. Udowadnia to, że ochrona danych w chmurze jest niezwykle istotna do zapewnienia najwyższego poziomu ochrony danych.